Informationssicherheit und IT-Sicherheit für Unternehmen

Profitieren Sie von erstklassiger Beratung, Untersützung durch erfahrene Datenschutz- & IT-Security Experten, sowie maßgeschneiderten Schulungen für Ihr Team.

Unsere Leistungen für Ihr Unternehmen

Beratung Informationssicherheit

Idividuelle Beratung sowie maßgeschneiderte Lösungen Informationssicherheit.

Audits und Auditbegleitung

Sicher durch Prüfungen mit unseren erfahrenen Audit-Experten.

Mitarbeiterschulungen

Stärken Sie Ihr Team mit fundiertem Wissen im Bereich Informationsicherheit.

Was bedeutet Informationssicherheit?

Daten sind das Fundament für erfolgreiches Wirtschaften. Die Informationen können dabei in verschiedenen Formen vorliegen (digitale Daten, als Papierdokumente oder per Sprache etc.) und in unterschiedlichen Systemen gespeichert werden. Die Systeme können dabei also technisch als auch nicht-technisch sein. Informationssicherheit soll den Schutz von allen Daten im Unternehmen sicherstellen.

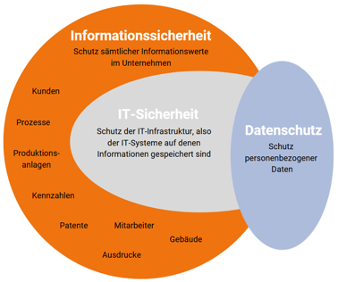

Einordnung der Informationssicherheit im Unternehmen

Die Informationssicherheit stellt das große Ganze dar. Bei der Informationssicherheit handelt es sich um die Sicherheit von jeglichen Informationen. Die Bereiche Datenschutz und IT-Sicherheit sind dabei wesentliche Teilbereiche der Informationssicherheit.

Der Datenschutz (Link) beschäftigt sich mit dem Schutz personenbezogener Daten. Die IT-Sicherheit bezieht sich im Schwerpunkt auf elektronisch gespeicherte Informationen und IT-Systeme. Es wird unter IT-Sicherheit also der Schutz der technischen Verarbeitung von Informationen verstanden und die Zuverlässigkeit der IT-Systeme.

Was sind die drei Schutzziele der Informationssicherheit

Informationen und Daten gehören heutzutage mit zu den wertvollsten Vermögenswerten eines Unternehmens. Diese müssen gegen unbefugte Einwirkungen und Angriffe geschützt werden. Die Informationssicherheit setzt sich deshalb aus drei verschiedenen Schutzzielen zusammen: Vertraulichkeit, die Integrität und die Verfügbarkeit.

Risikofaktoren identifizieren und minimieren

Checkliste zur einfachen Überprüfung des Schutzes der Informationssicherheit und des Datenschutzes in Ihrem Unternehmen.

„Unternehmen müssen sich heute mit einer Vielzahl von Herausforderungen und auch fortgeschrittenen Angriffstechniken auseinandersetzen. Es ist enorm wichtig, dass gesammelte und gespeicherte Informationen und Daten geschützt sind. Wir helfen Ihnen mit unserer Expertise und Ressourcen dabei!“

—Klaus Reinhard

zert. IT-Sicherheitsbeauftragter /

zert. Information Security Auditor

Warum sind die Schutzziele so wichtig für die Datensicherheit?

In den letzten Monaten gab es viel mediale Aufregung um große Unternehmen, die spektakulären Hackerangriffen zum Opfer gefallen waren. Cyber-Kriminelle nehmen aber auch zunehmend kleine und mittelständische Unternehmen (KMU) ins Visier. Sie sind wegen ihres Fachwissens lohnende Ziele, gleichzeitig fehlt hier oft das erforderliche IT-Know-how und das Fachpersonal, um digitale Bedrohungen erfolgreich abzuwehren.

Unternehmen kann immenser Schaden entstehen, wenn Angreifer Schwachstellen ausnutzen, indem sie beispielsweise auf IT-Systeme zugreifen und Unternehmensdaten entwenden oder manipulieren. Bleiben Schwachstellen (unzureichender Schutz von Gebäuden, unzureichende Zugangskontrollen, Sicherheitslücken in Systemen, unverschlüsselte Informationen etc.) unerkannt, können sie für Unternehmen existenzbedrohliche Folgen nach sich ziehen.

Risiken führen also potenziell den Verlust der wesentlichen Schutzziele herbei. Eine Risikoanalyse inkl. Bewertung und gegebenenfalls Maßnahmen zur Risikominderung empfiehlt sich deshalb für jedes Unternehmen.